Introducción

El SIM swapping es una de las estafas más peligrosas porque no ataca directamente tu cuenta bancaria: ataca tu número de teléfono. Cuando un delincuente consigue duplicar tu tarjeta SIM o trasladar tu línea a otra SIM, empieza a recibir tus SMS y llamadas. Y eso, en muchos casos, es suficiente para resetear contraseñas, interceptar códigos de un solo uso (OTP) y aprobar operaciones en banca online. El resultado puede ser un vaciado rápido de cuentas, contratación de productos y secuestro de otras cuentas digitales. Entender cómo funciona, qué señales lo delatan y cómo reducir el riesgo es una medida de protección financiera tan importante como diversificar o ahorrar.

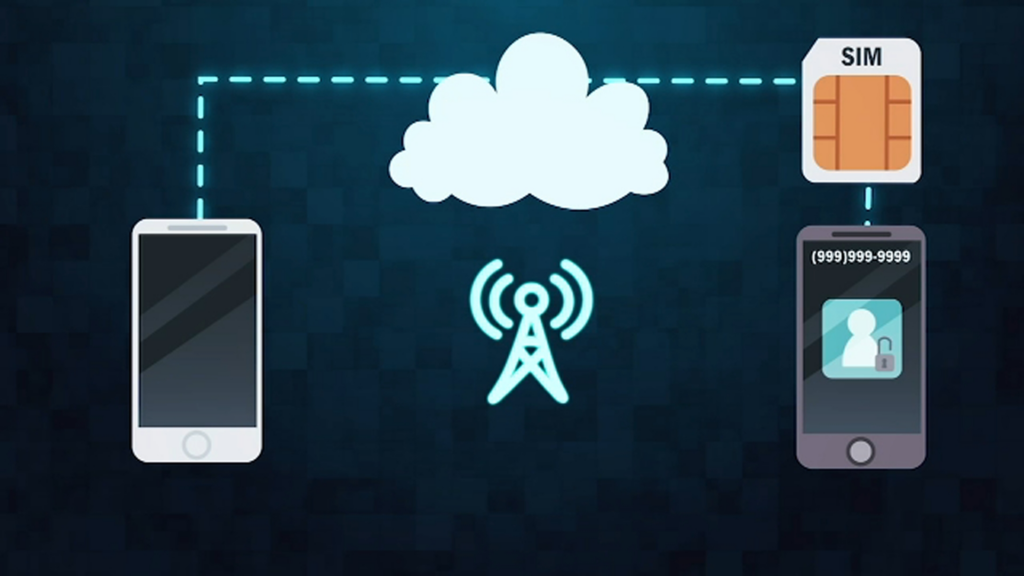

Qué es exactamente el SIM swapping (y qué lo hace tan eficaz)

SIM swapping es el nombre coloquial de una estafa basada en conseguir un duplicado de tu SIM o un cambio de SIM asociado a tu número, sin tu consentimiento. La consecuencia clave es que la SIM original queda anulada y el atacante pasa a controlar la recepción de SMS y, en ocasiones, llamadas. Esta descripción encaja con la definición recogida en documentación institucional sobre el fenómeno y su relación con los códigos SMS usados para autorizar operaciones.

Por qué “tu número” vale más de lo que parece

Durante años, el teléfono ha funcionado como prueba de identidad práctica: “si tienes el móvil, eres tú”. Muchos servicios permiten:

- Restablecer contraseñas mediante SMS.

- Enviar códigos OTP para aprobar transferencias.

- Confirmar accesos sospechosos o nuevos dispositivos.

Si el atacante controla tu línea, no necesita romper sistemas complejos. Le basta con entrar por los procedimientos de recuperación y validación.

SIM swapping vs. otras estafas (phishing, smishing y vishing)

- Phishing: te roban credenciales con una web falsa.

- Smishing: te engañan por SMS para que pulses enlaces o facilites datos.

- Vishing: te llaman haciéndose pasar por el banco u otra entidad.

El SIM swapping suele ser el “paso 2” que vuelve letal a lo anterior: primero obtienen datos (por smishing/vishing u otras filtraciones) y después secuestran la línea para completar el acceso y las autorizaciones. INCIBE lo aborda como una forma de suplantación/secuestro de cuentas basada en duplicación de SIM y obtención previa de datos personales por otras vías.

Cómo roban tu número: la cadena típica del SIM swapping (sin mitos)

No hay magia. Suele ser una combinación de información, presión y fallos de verificación.

1) Recolección de datos sobre ti

Para pedir un duplicado o un cambio de SIM, el atacante necesita datos que aparenten justificar que “eres tú”. ¿De dónde salen?

- Phishing/smishing: capturan usuario, contraseña o datos personales.

- Vishing: te llaman y te los “sacan” con urgencia.

- Filtraciones de datos y bases vendidas.

- Información pública o deducible (redes sociales, anuncios, etc.).

INCIBE señala que pueden obtener datos personales por otras vías (phishing, compras en tiendas fraudulentas, etc.) como paso previo.

2) Solicitud del duplicado o portabilidad fraudulenta

Con esos datos, solicitan a la operadora:

- Un duplicado de SIM “porque he perdido el móvil”.

- Un cambio de SIM “porque se me ha roto”.

- En algunos casos, maniobras vinculadas a portabilidades o cambios de titularidad.

Cuando el proceso falla en su verificación, el atacante consigue activar una nueva SIM con tu número.

3) Interceptación de SMS y toma de cuentas

Aquí ocurre el daño financiero:

- Reciben códigos OTP por SMS.

- Restablecen contraseñas de banca y correo.

- Acceden a cuentas donde el teléfono es factor de recuperación.

- Autorizan transferencias o altas de productos.

El Banco de España describe el impacto con claridad: con la nueva tarjeta, el estafador puede recibir OTP por SMS y resetear contraseñas, burlando ese sistema y accediendo a productos bancarios.

Por qué es “letal” para tu dinero: el punto débil de los SMS

El problema no es que la banca sea “insegura” en general, sino que el SMS como canal tiene limitaciones: si el control de la línea cambia de manos, cambian también los mensajes.

La trampa: “si recibes el código, eres el titular”

Muchos procesos de recuperación y confirmación se apoyan en que solo el usuario legítimo recibe el SMS. El SIM swapping rompe esa suposición.

Qué tipo de operaciones quedan expuestas

Dependiendo del banco y de tus configuraciones, el atacante puede intentar:

- Acceder a banca online (si obtiene credenciales o fuerza un reset).

- Autorizar transferencias inmediatas.

- Añadir beneficiarios o modificar datos.

- Confirmar compras o movimientos.

- Secuestrar tu correo (clave para recuperar casi todo lo demás).

El riesgo se multiplica cuando tu correo principal y tu banca comparten el mismo número como método de recuperación.

Señales de alarma: cómo detectarlo a tiempo

La detección temprana puede ser la diferencia entre un susto y una pérdida seria.

Señales típicas en el móvil

- Te quedas sin cobertura de repente (sin explicación).

- No puedes llamar ni recibir llamadas.

- Dejas de recibir SMS de forma súbita.

- Aparece “Solo llamadas de emergencia” de manera persistente.

Señales en tus cuentas

- Llegan notificaciones de “cambio de contraseña” o “nuevo dispositivo”.

- Se activan intentos de login desde ubicaciones extrañas.

- Tu banco te alerta de operaciones no reconocidas.

Ante cualquiera de estas señales, actúa como si fuese real hasta demostrar lo contrario.

Cómo protegerte: medidas que realmente reducen el riesgo

Hay una idea clave: no existe el “riesgo cero”, pero sí existe bajar mucho la probabilidad y, sobre todo, limitar el daño si ocurre.

Refuerza la autenticación: reduce dependencia del SMS

Si tu banco o tus servicios lo permiten, prioriza métodos más robustos que el SMS:

- Confirmación en app bancaria con biometría.

- Claves de un solo uso generadas en app.

- Llaves de seguridad o passkeys donde estén disponibles.

La autenticación reforzada (SCA) está pensada para elevar seguridad en pagos y accesos, pero si el “factor posesión” se interpreta como control del número, el SIM swap lo debilita. Por eso conviene migrar a métodos ligados al dispositivo/app cuando sea posible.

Endurece tu relación con la operadora

Sin entrar en procedimientos internos, como usuario sí puedes:

- Preguntar por bloqueos de duplicado o contraseña/pin de gestión de línea (si tu operadora lo ofrece).

- Evitar que la atención al cliente pueda cambiar datos sensibles sin validación adicional.

- Activar notificaciones de cambios en la línea si existen.

Protege el correo, que suele ser la “llave maestra”

- Usa un gestor de contraseñas y claves largas.

- Activa 2FA fuerte (app autenticadora/passkey) en tu email.

- Revisa métodos de recuperación: si tu correo se recupera por SMS, sube el nivel.

Higiene contra smishing y vishing (porque suelen ser el paso previo)

INCIBE insiste en no abrir enlaces sospechosos, no facilitar datos por llamadas no verificadas y mantener contraseñas robustas.

En 2026, además, España está reforzando medidas contra suplantación por mensajes (smishing) mediante registro obligatorio de alias de SMS para bloquear remitentes no verificados, dentro del marco antiestafas de telecomunicaciones. Esto no elimina el SIM swapping, pero reduce parte de los engaños que lo alimentan.

Limita el daño: “compartimentos estancos” financieros

- Mantén una cuenta con saldo diario y otra con ahorro (menos expuesta).

- Activa alertas instantáneas del banco (login, transferencias, nuevas altas).

- Reduce límites de transferencia si tu banco lo permite.

- Evita tener todo centralizado en un solo punto de fallo.

Tabla resumen: riesgos y controles recomendados

| Punto de ataque | Qué busca el atacante | Señal típica | Control más eficaz |

|---|---|---|---|

| Línea móvil (SIM) | Recibir SMS/llamadas | Móvil sin cobertura | PIN/bloqueos con operadora + vigilancia |

| SMS OTP | Autorizar operaciones | SMS “raros” o deja de llegar | Pasar a confirmación en app / métodos fuertes |

| Restablecer todo | Avisos de reset | 2FA fuerte y recuperación no basada en SMS | |

| Banca online | Transferencias/altas | Nuevo dispositivo, operaciones | Alertas, límites, confirmación en app |

| Ingeniería social | Robar datos previos | SMS/llamadas urgentes | Verificación por canales oficiales |

Qué hacer si crees que te están haciendo SIM swapping

Aquí importa actuar rápido y en orden.

1) Contacta con tu operadora de inmediato

- Notifica pérdida de servicio sospechosa.

- Solicita bloqueo de la línea y reversión del duplicado si procede.

- Pide constancia/registro de la incidencia.

2) Llama a tu banco por canal oficial y bloquea operativa

- Bloqueo preventivo de banca online si es necesario.

- Bloqueo de tarjetas si hay sospecha de compromiso.

- Revisión de transferencias recientes y beneficiarios.

El Banco de España ofrece guías específicas sobre duplicado de SIM y fraude en banca digital, útiles para orientar la actuación.

3) Asegura el correo y cuentas críticas

- Cambia contraseñas desde un dispositivo seguro.

- Cierra sesiones abiertas.

- Revisa métodos de recuperación (teléfono, correos alternativos).

4) Documenta y denuncia

- Capturas de avisos, SMS, correos de cambios.

- Horas exactas de pérdida de cobertura y de operaciones.

- Denuncia ante fuerzas y cuerpos de seguridad.

5) Revoca accesos y refuerza medidas para el futuro

Una vez estabilizado, revisa todo tu “mapa de recuperación”: si el número es la llave de casi todo, rediseña el sistema.

Errores comunes

- Confiar en el SMS como segunda capa “suficiente”: si secuestran la línea, el SMS deja de proteger.

- Usar el mismo número para recuperar todo (correo, exchanges, redes, bancos): crea un punto único de fallo.

- Ignorar la señal de “sin cobertura”: muchas víctimas lo atribuyen a “fallo de red” y pierden horas.

- Responder a llamadas “del banco” bajo presión: el vishing suele empujarte a dar datos o aprobar acciones.

- No activar alertas bancarias: sin alertas, el fraude se detecta tarde.

- Tener demasiado saldo en la cuenta operativa: la exposición inmediata facilita el vaciado.

Preguntas frecuentes

¿El SIM swapping es lo mismo que que te “clonen el móvil”?

No. En SIM swapping el objetivo es tu línea, no tu dispositivo. El atacante consigue que tu número funcione en otra SIM, y así recibe SMS y, a veces, llamadas. Tu móvil puede seguir intacto, pero queda “desconectado” porque la SIM original se invalida. Por eso es tan peligroso: aunque tengas el teléfono en la mano, puedes perder el control del canal por el que llegan códigos y recuperaciones. Es una suplantación de identidad a nivel de operadora, no un hackeo físico del terminal.

¿Cómo sé si mi banco usa SMS como parte de la autenticación?

La señal práctica es sencilla: si para confirmar transferencias o accesos recibes un código por SMS (OTP), hay dependencia del número. Muchos bancos han migrado hacia confirmación en app, pero no siempre para todo. Revisa en la app bancaria el apartado de seguridad/autenticación y mira qué métodos están activos. Si puedes elegir, prioriza confirmación en app o métodos vinculados al dispositivo. El propio Banco de España advierte de cómo la recepción de OTP por SMS puede facilitar accesos si la SIM se duplica.

¿Puedo estar protegido si tengo 2FA por SMS en mi correo y en el banco?

Estás mejor que sin 2FA, pero el SMS es precisamente el punto débil frente al SIM swapping. Si un atacante secuestra tu línea, ese “segundo factor” puede caer. Lo recomendable es usar 2FA más robusto (app autenticadora o passkey) al menos en el correo, que suele ser la puerta de recuperación de muchos servicios. Piensa en el correo como la llave maestra: si cae, el resto cae más fácil. El objetivo es que la recuperación no dependa de un único canal vulnerable.

¿Qué hago si mi móvil se queda sin cobertura de repente?

Trátalo como una alerta seria. Primero, comprueba si es un problema local (reinicio, modo avión, zona). Si persiste y es inusual, contacta inmediatamente con tu operadora para verificar el estado de tu línea y pedir bloqueo preventivo si sospechas. En paralelo, avisa al banco por canal oficial y solicita bloqueo de operativa si detectas avisos de acceso o movimientos. La rapidez reduce el daño. Muchas guías de educación financiera y ciberseguridad insisten en actuar sin demora ante señales de duplicado de SIM.

¿Las medidas anti-smishing sirven contra el SIM swapping?

Ayudan indirectamente. El SIM swapping suele necesitar datos previos, y el smishing es una vía frecuente para conseguirlos. Medidas como el registro y bloqueo de alias de SMS para frenar suplantaciones reducen parte del “embudo” de engaño, aunque no eliminan el ataque de duplicado de SIM. En España se han impulsado medidas regulatorias para dificultar la suplantación por SMS, lo cual puede bajar la exposición del usuario a mensajes falsos que desencadenan robos de datos.

¿Es más peligroso para quien usa exchanges o criptomonedas?

Puede serlo, porque muchos exchanges y wallets usan el teléfono como método de recuperación o 2FA en algunos casos. Si el número cae, el atacante puede intentar resetear accesos y retirar fondos. La mitigación es similar: 2FA fuerte no basado en SMS, emails protegidos, listas blancas de retirada si existen, y limitación de permisos. En entornos de alta velocidad (cripto), los tiempos de reacción suelen ser aún más críticos, así que la prevención y los límites cobran más valor.

¿Quién tiene responsabilidad si se hace un duplicado de SIM sin mi consentimiento?

Depende del caso y de la trazabilidad: puede haber responsabilidades por fallos en verificación o tratamiento de datos, y también responsabilidades derivadas de la cadena de fraude. Existen resoluciones y documentos que analizan la estafa y su relación con la obtención y uso indebido de datos personales, así como con controles insuficientes en procesos de duplicado de SIM. En cualquier caso, como usuario conviene documentar todo, abrir incidencias formales con operadora y banco, y denunciar.

Conclusión

El SIM swapping es letal para tu dinero porque convierte tu número en una llave: quien controla la línea puede interceptar códigos, resetear accesos y acelerar el fraude sin “hackear” técnicamente tu banco. La defensa eficaz no es paranoica, es estructural: reducir dependencia del SMS, blindar el correo, endurecer la gestión con la operadora, activar alertas y limitar el saldo expuesto. Y, si aparece la señal típica, pérdida repentina de cobertura, actuar rápido con operadora y banco. En finanzas personales, la seguridad no es un extra: es lo que permite que todo lo demás (ahorro, inversión, planificación) no se derrumbe por un solo punto de fallo.